В ход е нова глобална ransomware атака

Малко повече от месец след като вирусът WannaCry засегна хиляди компютърни системи в цял свят, в ход е нова атака, която се разпространява изключително бързо и разчита на същите уязвимости в по-старите версии на Windows. Тогава Microsoft реагира бързо, като пусна поправки за Windows XP, Windows 8 и Windows Server 2003, които не се поддържат, но много компании все още не са обновили системите. Затова и засегнатите от новата атака са главно големи организации, които не са реагирали навреме или пък не могат да си позволят да изключат системите си, за да инсталират ъпдейтите.

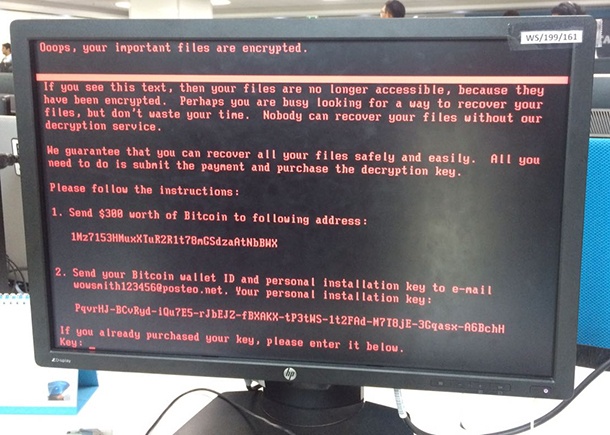

Според руската компания за сигурност Kaspersky Lab са били засечени около 2000 атаки главно в Украйна, Русия и Полша, но има съмнения и за засегнати в Италия, Германия, Франция, Англия и Щатите. За разлика от предния случай, атаката криптира не само потребителските файлове, но целия твърд диск на компютъра и иска откуп от 300 долара в bitcoin за възстановяване на достъпа до тях. Kaspersky Lab смята, че става дума за нов ransomware вирус, който не е бил познат досега. Зловредният код прилича на по-стария Petya и на неговата обновена версия Petrwrap, но руската компания посочва, че е нова разработка и затова го нарича NotPetya.

От Kaspersky Lab посочват, че сред векторите за разпространение на NotPetya са модифициран експлойт EternalBlue (използван и от WannaCry), засягащият системи с Windows (между Windows XP и Windows 2008) експлойт EternalRomance (отстранен с ъпдейт от Microsoft) и дори атака към функцията за ъпдейт на украинското счетоводно приложение MeDoc. Ако една от засегнатите системи в дадена мрежа е без пач срещу EternalBlue и има администраторски права, тя може да зарази и криптира и останалите компютри чрез инструментите за администриране Windows Management Instrumentation (WMI) и PsExec.

Компанията съветва потребителите да инсталират мощно антивирусно средство, да инсталират всички ъпдейти на Windows (особено MS17-010) и на приложенията, които ползват, да не отварят прикачени файлове от непознати източници и да направят резервни копия на външен носител на важните за тях данни. В допълнение декриптирането на компютрите след заплащане на сумата за откуп може и да не е възможно, защото компанията Posteo, която е доставчик на пощенската услуга, използвана от хакерите, блокира акаунта скоро след старта на атаката.

Източник: The Guardian

The latest on #petya #notpetya #ExPetr & @Securelist blog https://t.co/PK5R7sOsNO <= includes #YARA pic.twitter.com/CfuprRudf2

— Kaspersky Lab (@kaspersky) June 27, 2017

Оферти на деня

-

Apple iPhone 14 от BROS:

Apple iPhone 14 от BROS:

128GB 589 € (1151.98 лв.) -

Samsung Galaxy Z Flip7 от BUYBEST:

Samsung Galaxy Z Flip7 от BUYBEST:

256GB + 12GB RAM 895 € (1750.47 лв.), 512GB+12GB RAM 989 € (1934.32 лв.) -

Apple iPhone 17 Pro Max от AMCO:

Apple iPhone 17 Pro Max от AMCO:

купи за 1499 € (2931.79 лв.) -

Samsung Galaxy A57 от BROS:

Samsung Galaxy A57 от BROS:

128GB + 8GB RAM 399 € (780.38 лв.), 128GB 399 € (780.38 лв.), 256GB + 8GB RAM 449 € (878.17 лв.) -

Apple iPhone 13 от SLOT MOBILE:

Apple iPhone 13 от SLOT MOBILE:

128GB 536.35 € (1049.01 лв.)

Втора употреба с гаранция

-

Apple iPhone 15 от Flip:

Apple iPhone 15 от Flip:

128GB 429.99 € (840.99 лв.) -

Apple iPhone 15 Pro Max от Flip:

Apple iPhone 15 Pro Max от Flip:

256GB 689.99 € (1349.50 лв.)